Nėra tokio dalyko kaip tobulas saugumas. Turint pakankamai žinių, išteklių ir laiko, bet kuri sistema gali būti pažeista. Geriausia, ką galite padaryti, tai padaryti kuo sunkiau užpuolikui. Tai reiškia, kad yra žingsnių, kurių galite imtis norėdami sustiprinti savo tinklą nuo daugumos atakų.

Numatytosios konfigūracijos, kurias aš vadinu vartotojams skirtais maršrutizatoriais, teikia gana pagrindinę apsaugą. Tiesą sakant, nereikia daug jų kompromituoti. Įdiegdamas naują maršrutizatorių (arba iš naujo nustatydamas esamą) aš retai naudojuosi „sąrankos vedliais“. Aš einu ir konfigūravau viską tiksliai taip, kaip noriu. Jei nėra rimtos priežasties, aš paprastai jos nepalieku kaip numatytosios.

Negaliu pasakyti tikslių nustatymų, kuriuos turite pakeisti. Kiekvienas maršrutizatoriaus administratoriaus puslapis yra skirtingas; netgi maršrutizatorius iš to paties gamintojo. Priklausomai nuo konkretaus maršrutizatoriaus, gali būti parametrų, kurių negalite pakeisti. Norėdami atlikti daugelį šių nustatymų, turėsite patekti į išplėstinę administratoriaus puslapio konfigūracijos skiltį.

Patarimas : norėdami patikrinti maršrutizatoriaus saugumą, galite naudoti „Android“ programą „RouterCheck“.

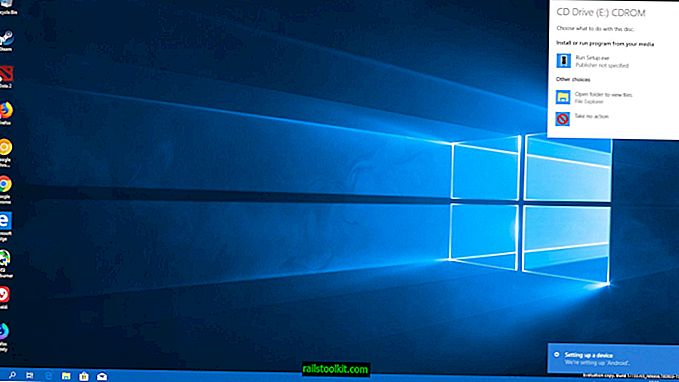

Aš įtraukiau „Asus RT-AC66U“ ekrano kopijas. Tai yra numatytoji būsena.

Atnaujinkite programinę-aparatinę įrangą. Daugelis žmonių atnaujina programinę-aparatinę įrangą, kai pirmą kartą įdiegia maršrutizatorių, o tada palieka jį ramybėje. Naujausi tyrimai parodė, kad 80% iš 25 populiariausių belaidžio kelvedžio modelių yra saugumo spragų. Paveikti gamintojai yra šie: „Linksys“, „Asus“, „Belkin“, „Netgear“, „TP-Link“, „D-Link“, „Trendnet“ ir kt. Daugelis gamintojų išleidžia atnaujintą programinę-aparatinę įrangą, kai paaiškėja pažeidžiamumai. Nustatykite priminimą „Outlook“ ar bet kurioje jūsų naudojamoje el. Pašto sistemoje. Rekomenduoju tikrinti, ar nėra atnaujinimų kas 3 mėnesius. Aš žinau, kad tai skamba kaip nesąžiningas, tačiau programinę aparatinę įrangą diegiu tik iš gamintojo svetainės.

Be to, išjunkite maršrutizatoriaus galimybes automatiškai tikrinti, ar nėra atnaujinimų. Aš nesu ventiliatorius, leidžiantis įrenginiams „leisti telefonus namo“. Jūs negalite valdyti, kokia data yra siunčiama. Pvz., Ar žinojai, kad keli vadinamieji išmanieji televizoriai siunčia informaciją savo gamintojui? Jie siunčia visus jūsų žiūrėjimo įpročius kaskart, kai keičiate kanalą. Įkišę į juos USB diską, jie atsiunčia kiekvieno disko failo vardo sąrašą. Šie duomenys nešifruojami ir siunčiami, net jei meniu nustatymas yra NE.

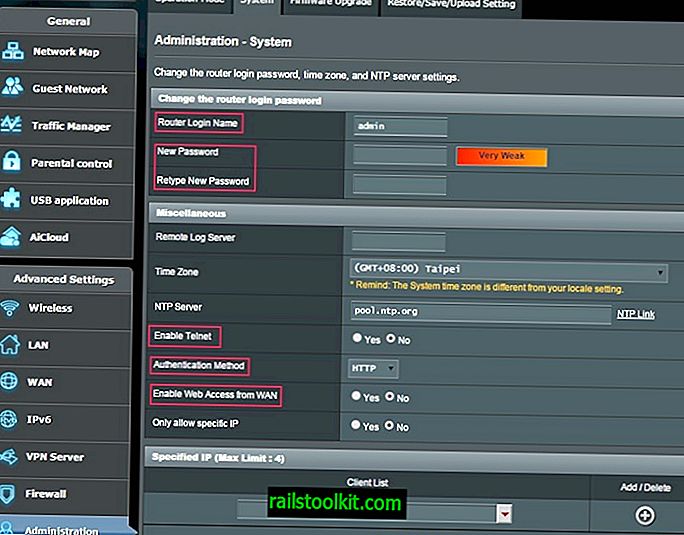

Išjungti nuotolinį administravimą. Aš suprantu, kad kai kuriems žmonėms reikia sugebėti perkonfigūruoti savo tinklą nuotoliniu būdu. Jei turite, bent įjunkite https prieigą ir pakeiskite numatytąjį prievadą. Atminkite, kad tai apima bet kokį „debesiu“ pagrįstą valdymą, pvz., „Linksys“ „Smart WiFi“ paskyrą ir „Asus“ „AiCloud“.

Maršrutizatoriaus administratoriui naudokite tvirtą slaptažodį . Pakankamai pasakė. Numatytieji maršrutizatorių slaptažodžiai yra žinomi dalykai ir nenorite, kad kas nors išbandytų numatytąjį leidimą ir patektų į maršrutizatorių.

Įgalinti HTTPS visiems administratoriaus ryšiams. Daugelyje maršrutizatorių tai išjungta pagal numatytuosius nustatymus.

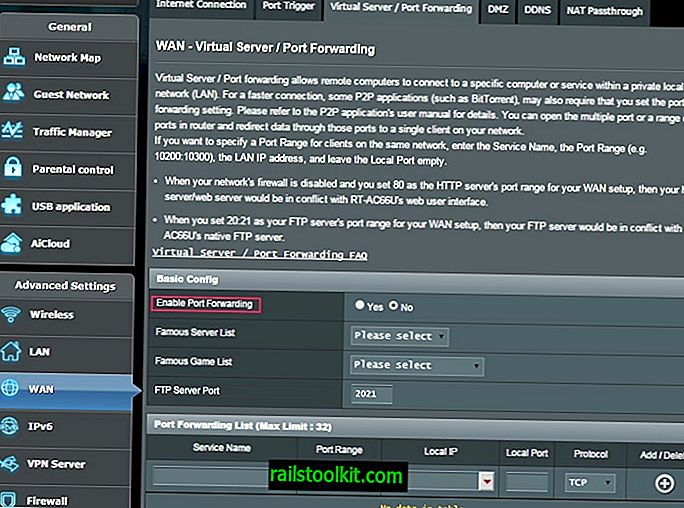

Apribokite atvykstamąjį srautą. Aš žinau, kad tai yra sveikas protas, bet kartais žmonės nesupranta tam tikrų aplinkybių pasekmių. Jei turite naudoti prievadų peradresavimą, būkite labai išrankūs. Jei įmanoma, naudokite nestandartinį prievadą jūsų konfigūruojamai paslaugai. Taip pat yra anoniminio interneto srauto filtravimo (taip) ir reagavimo į ping (ne) nustatymai.

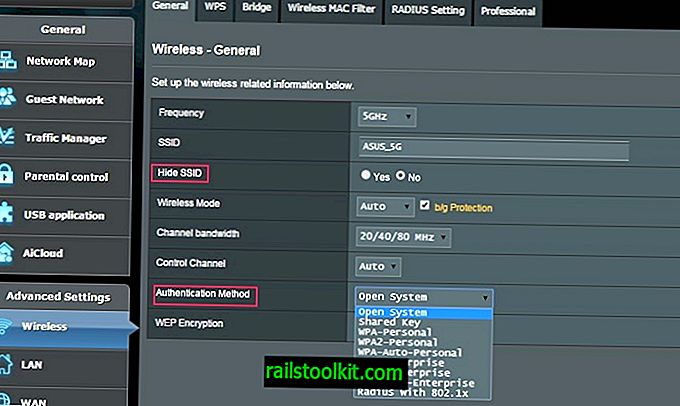

Naudokite „WPA2“ šifravimą „Wi-Fi“ ryšiui. Niekada nenaudokite WEP. Programinę įrangą, kurią laisvai galima rasti internete, ji gali per kelias minutes nutraukti. WPA nėra daug geresnis.

Išjunkite WPS („WiFi Protected Setup“) . Aš suprantu WPS naudojimo patogumą, bet tai buvo bloga mintis.

Apribokite išvykstamąjį srautą. Kaip minėta aukščiau, man dažniausiai nepatinka, kad namuose yra telefonai. Jei turite šio tipo įrenginius, apsvarstykite galimybę blokuoti visą interneto srautą iš jų.

Išjunkite nenaudojamas tinklo paslaugas, ypač „uPnP“. Naudojant „uPnP“ paslaugą, yra plačiai žinomas pažeidžiamumas. Kitos paslaugos, ko gero, nereikalingos: „Telnet“, FTP, SMB („Samba“ / failų bendrinimas), TFTP, IPv6

Baigę atsijunkite nuo administratoriaus puslapio . Vos uždarius tinklalapį neišeinant iš jo, maršrutizatoriuje gali būti atidaryta autentifikuota sesija.

Patikrinkite, ar nėra 32764 prievado pažeidžiamumo . Mano žiniomis, tam tikri maršrutizatoriai, kuriuos gamina „Linksys“ („Cisco“), „Netgear“ ir „Diamond“, yra paveikti, tačiau gali būti ir kitų. Buvo išleista naujesnė programinė įranga, tačiau ji gali nevisiškai pataisyti sistemą.

Patikrinkite savo maršrutizatorių šiuo adresu: //www.grc.com/x/portprobe=32764

Įjunkite registravimą . Reguliariai ieškokite įtartinos veiklos žurnaluose. Daugelis maršrutizatorių turi galimybę nustatytais laiko tarpais išsiųsti jums el. Laišką. Taip pat įsitikinkite, kad teisingai nustatytas laikas ir laiko juosta, kad jūsų žurnalai būtų tikslūs.

Toliau pateikiami papildomi žingsniai, skirti tikrai sąmoningam saugumui (o gal tiesiog paranojiškam)

Pakeiskite administratoriaus vartotojo vardą . Visi žino, kad dažniausiai numatytasis yra admin.

Sukurkite „Svečio“ tinklą . Daugelis naujesnių maršrutizatorių gali sukurti atskirus belaidžius svečių tinklus. Įsitikinkite, kad jis turi prieigą tik prie interneto, o ne jūsų LAN (intraneto). Žinoma, naudokite tą patį šifravimo metodą (WPA2-Personal) su skirtinga slaptafraze.

Nejunkite USB atmintinės prie maršrutizatoriaus . Tai automatiškai įgalina daugelį maršrutizatoriaus paslaugų ir gali atskleisti šio disko turinį internete.

Naudokite alternatyvų DNS teikėją . Gali būti, kad naudojate bet kokius DNS parametrus, kuriuos jums suteikė IPT. DNS vis labiau tampa atakų taikiniu. Yra DNS tiekėjų, kurie ėmėsi papildomų veiksmų savo serveriams apsaugoti. Kaip papildoma premija, kitas DNS tiekėjas gali padidinti jūsų interneto našumą.

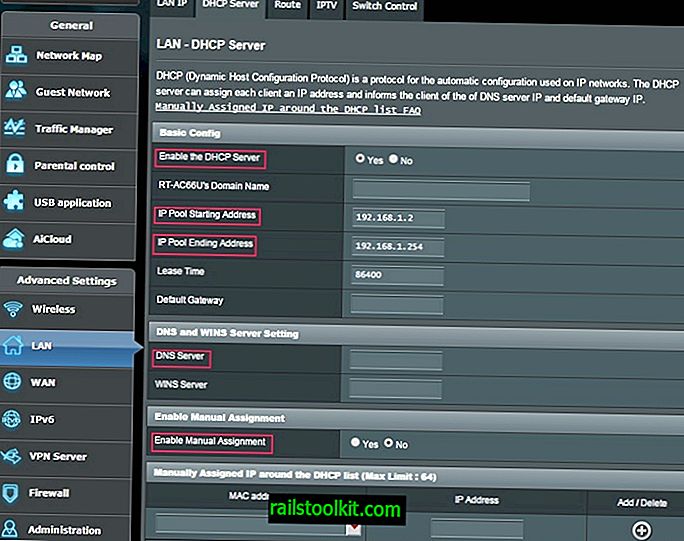

Pakeiskite numatytąjį IP adresų diapazoną savo LAN (vidiniame) tinkle . Kiekvienas mano matytas vartotojo maršrutizatorius naudoja arba 192.168.1.x, arba 192.168.0.x, kad būtų lengviau automatizuoti išpuolį.

Galimos diapazonai yra šie:

Bet koks 10.xxx

Bet kuris 192.168.xx

172.16.xx iki 172.31.xx

Pakeiskite numatytąjį maršrutizatoriaus LAN adresą . Jei kas nors gauna prieigą prie jūsų LAN, jie žino, kad maršrutizatoriaus IP adresas yra xxx1 arba xxx254; nepadaryk jiems lengvo.

Išjungti arba apriboti DHCP . Išjungti DHCP paprastai nėra praktiška, nebent esate labai statiškoje tinklo aplinkoje. Aš norėčiau apriboti DHCP iki 10–20 IP adresų, pradedant nuo xxx101; tai leidžia lengviau sekti, kas vyksta jūsų tinkle. Aš savo „nuolatinius“ įrenginius (stalinius kompiuterius, spausdintuvus, NAS ir kt.) Teikiu naudodamas statinius IP adresus. Tokiu būdu DHCP naudoja tik nešiojamieji kompiuteriai, planšetiniai kompiuteriai, telefonai ir svečiai.

Išjungti administratoriaus prieigą iš belaidžio tinklo . Ši funkcija galima ne visuose namų maršrutizatoriuose.

Išjungti SSID transliaciją . Profesionalui tai nėra sunku įveikti ir tai gali sukelti skausmą leisti lankytojams jūsų „WiFi“ tinkle.

Naudokite MAC filtravimą . Tas pats, kas aukščiau; nepatogu lankytojams.

Kai kurie iš šių elementų patenka į „Apsauga nuo neapibrėžtumo“ kategoriją, ir daugelis IT ir saugumo specialistų juos šmeižia sakydami, kad tai nėra saugumo priemonės. Tam tikra prasme jie yra visiškai teisingi. Tačiau jei yra kokių nors žingsnių, kuriuos galite padaryti, kad būtų sunkiau pakenkti savo tinklui, manau, kad verta pagalvoti.

Geras saugumas nėra „nustatykite jį ir pamirškite“. Mes visi girdėjome apie daugybę saugumo pažeidimų vienose didžiausių kompanijų. Man tikrai erzina dalis, kai prieš 3, 6, 12 ar daugiau mėnesių prieš ją atradus, jiems buvo pakenkta.

Skirkite laiko savo rąstų peržiūrai. Nuskaitykite savo tinklą ieškodami netikėtų įrenginių ir jungčių.

Žemiau yra autoritetinga nuoroda:

- „US-CERT“ - //www.us-cert.gov/sites/default/files/publications/HomeRouterSecurity2011.pdf